Esta potente solución de monitoreo brinda numerosas funcionalidades que optimizan la gestión de su infraestructura, mejorando la eficiencia operativa y garantizando un rendimiento óptimo. WhatsUp Gold le permite:

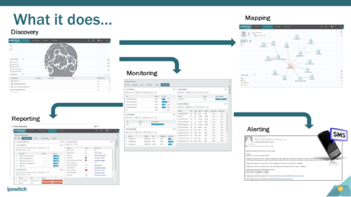

- Descubrimiento automático y mapeo de red: Automatice la creación de mapas de su red, facilitando una visualización clara y completa de la topología de su infraestructura.

- Monitoreo y gestión en sitio: Supervise y administre su plataforma local de manera efectiva para garantizar un rendimiento sin interrupciones.

- Visibilidad de recursos en la nube: Permite la supervisión y administración eficiente de recursos en entornos en la nube, asegurando un control integral.

- Análisis de tráfico de red: Analice el tráfico de su red para identificar patrones y optimizar el rendimiento de manera proactiva.

- Monitoreo de ambientes virtuales: Gestione entornos virtuales para maximizar la eficiencia y asegurar un rendimiento consistente.

- Generación de reportes e informes: Cree informes detallados y personalizables para obtener una visión clara del rendimiento y la salud de su infraestructura.

Capacidades

Detección de ataques

Exploración de puertos, ataques de diccionario para descubrir contraseñas, ataques distribuidos de denegación de servicio (DDoS), entre otros.

Evidencia y análisis de ataques

Captura y almacena la información necesaria para un análisis profundo posterior al ataque y crea evidencia para fines de auditoría y prevención.

Detección de

Softwares maliciosos (Malware), Malware para el secuestro de datos (Ransomware), cripto minería y amenazas internas.

Complementa la tríada del SOC (Centro de Operaciones de Seguridad)

Se integra a sistemas SIEM (Security Information and Event Management) y a aplicaciones EDR (Endpoint Detection and Response).

Localización de anomalías en el comportamiento de dispositivos

Cambio del perfíl o del comportamiento a largo plazo de un dispositivo.

Casos de uso

Detección de Ransomware

Detecta de manera temprana intentos de ransomware, previniendo la interrupción de operaciones críticas.

Descubrimiento de amenazas internas

Obtén la visibilidad completa sobre las actividades de los colaboradores, identificando y mitigando riesgos derivados de errores o acciones maliciosas internas.

Localización de ataques de Día Cero

Detecta en forma proactiva ataques que explotan vulnerabilidades de software desconocidas por desarrolladores o proveedores (ataques de Día Cero), mediante el análisis avanzado del comportamiento del tráfico de red.

Análisis de tráfico encriptado

Identifica patrones anómalos dentro del tráfico cifrado, que indican intentos de exfiltración de datos por parte de un atacante.

Cumplimiento con regulaciones de ciberseguridad

Obtén informes detallados sobre eventos de seguridad y actividades sospechosas, lo que le permitirá demostrar cumplimiento en auditorías regulatorias y prevenir sanciones.

.

- Monitoreo del rendimiento de aplicaciones: Asegúrese de que sus aplicaciones funcionen de manera óptima, identificando y abordando problemas de rendimiento, asegurando una experiencia fluida para los usuarios finales.

- Detección de amenazas en la red: WhatsUp Gold le ayuda a identificar y mitigar amenazas en la red, mejorando la seguridad de su infraestructura.

- Gestión de activos de hardware y software: Mantenga control preciso de sus activos, optimizando el uso y garantizando la conformidad.

- Detección y corrección de fallas: Resuelva problemas de manera proactiva, detectando y corrigiendo fallas antes de que afecten a su operación.

- Centro de Operaciones de la Red (NOC): Consolide la gestión de su red en un centro de operaciones, facilitando la supervisión y respuesta eficiente a eventos críticos.

- Cumplimiento y regulaciones: Ayuda a cumplir con normativas y regulaciones, garantizando la integridad y seguridad de su infraestructura.

.png?sfvrsn=56d4607f_0)